קבוצת התקיפה SHADOW-EARTH-053 מתמקדת בריגול סייבר וגניבת קניין רוחני ממשרדי ממשלה, קבלני ביטחון ומגזר התחבורה

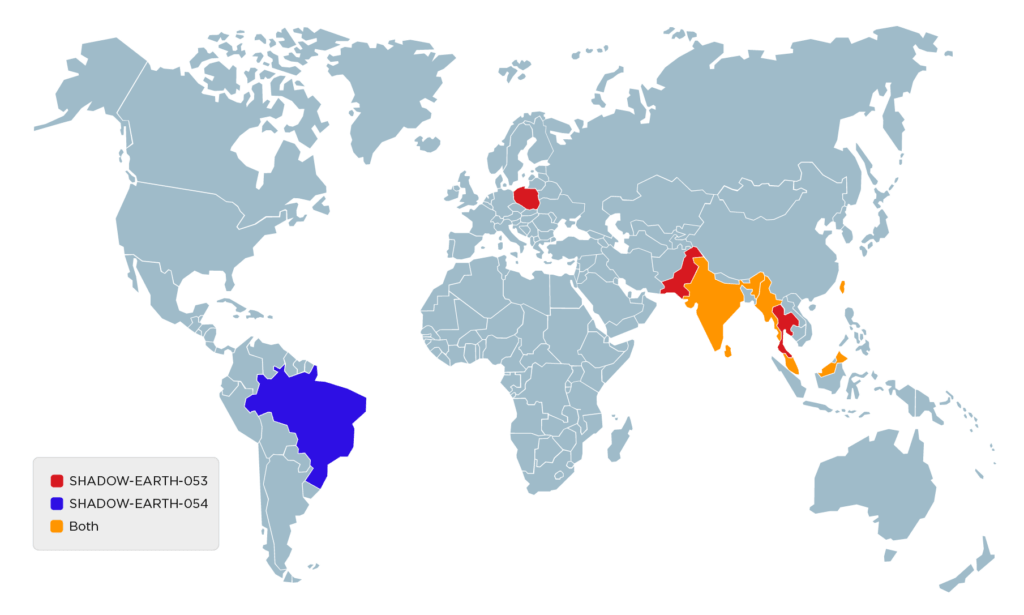

TrendAI, החטיבה העיסקית של מובילת אבטחת הסייבר טרנד מיקרו, חושפת קמפיין ריגול סייבר חדש של קבוצת תקיפה המזוהה עם האינטרסים האסטרטגיים של סין. הקבוצה, המזוהה בשם SHADOW-EARTH-053, מתמקדת ביעדים ממשלתיים ובתשתיות קריטיות, בעיקר בדרום, מזרח ודרום-מזרח אסיה, אך חורגת גם ליעדים אירופיים במדינות החברות בברית נאט"ו.

על פי החוקרים, דניאל לונגי ולוקאס סילבה, יעדי התקיפה המרכזיים של הקבוצה כוללים משרדי ממשלה, קבלני IT המספקים שירותים למשרדי ביטחון, וגופים במגזר התחבורה. המניע המרכזי מאחורי הפעילות מוערך כאיסוף מודיעין וגניבת קניין רוחני לקידום יעדים גיאופוליטיים. המדינות שנפגעו באופן המשמעותי ביותר כוללות את פקיסטן, תאילנד, מלזיה, הודו, מיאנמר, סרי לנקה וטייוואן, לצד תקיפה משמעותית נגד גוף ממשלתי בפולין.

שיטות הפעולה: ניצול שרתים חשופים ושימוש בנוזקות מתקדמות

הקבוצה מבססת את אחיזתה הראשונית ברשתות הארגוניות באמצעות ניצול חולשות ידועות בשרתים החשופים לאינטרנט, בדגש על שרתי Microsoft Exchange ו-IIS, דוגמת שרשרת הפגיעויות ProxyLogon. לאחר החדירה הראשונית, התוקפים שותלים כלי גישה מרחוק (Web Shells) וכלים נוספים המאפשרים להם לשמור על נוכחות קבועה ולבצע פקודות מרחוק במערכות המותקפות, שמטרתן גניבת פרטי גישה, תנועה רוחבית ברשת והוצאת מידע מתיבות דואר של בכירים.

הכלי המרכזי שבו עושה הקבוצה שימוש הואSHADOWPAD , נוזקה מודולרית מתקדמת המזוהה באופן מסורתי עם קבוצות תקיפה סיניות. הנוזקה מוחדרת למערכת בטכניקה המנצלת קבצי הרצה לגיטימיים וחתומים של חברות מוכרות כדי לעקוף מנגנוני הגנה. בחלק מהמקרים, התוקפים השתמשו במנגנון טעינה ייחודי המבוסס על ה-Registry, מה שמקשה על זיהויו על ידי כלי אבטחה סטנדרטיים.

כחלק מניסיונות ההתחמקות מזיהוי, חברי הקבוצה נוהגים לשנות את שמם של קבצי מערכת לגיטימיים של Windows . כך למשל, קבצי net.exe ו-PowerShell שונו לשמות אקראיים עם סיומת .log ואוחסנו בתיקיות ציבוריות במטרה להטעות מערכות ניטור המבוססות על שמות תהליכים.

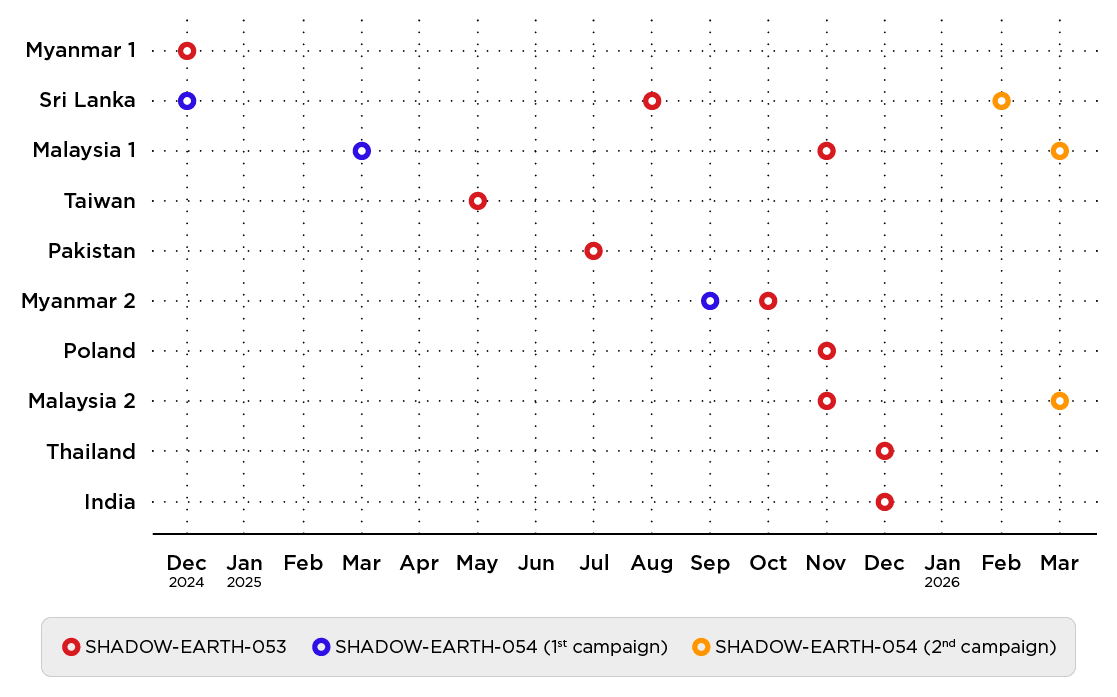

הקשר ל-SHADOW-EARTH-054. ממצא מפתיע במחקר העלה כי כמעט מחצית מהארגונים שהותקפו על ידי SHADOW-EARTH-053 נפגעו גם על ידי קבוצת תקיפה נוספת המכונה SHADOW-EARTH-054. למרות ששתי הקבוצות עושות שימוש בכלים זהים ומשתמשות באותן חולשות לצורך חדירה, החוקרים מעריכים כי מדובר בניצול עצמאי של אותן נקודות תורפה ולאו דווקא בתיאום מבצעי ישיר. עם זאת, הדבר מצביע על ניצול חוזר של אותה תשתית פגיעה, ולא על תקיפה חד-פעמית בלבד.

כמה נקודות מרכזיות שעולות מהמחקר:

- קבוצות ריגול המזוהות עם סין ממשיכות לנצל בהצלחה חולשות ישנות החשופות לאינטרנט

- ספקים ממשלתיים וחברות IT הפועלות לצד מערכות ביטחוניות מהווים נתיב גישה מרכזי לסביבות רגישות

- התוקפים מכוונים ישירות לתקשורת הנהלה בכירה, כולל ייצוא קבצי PST מתיבות דואר

- הממצאים מצביעים על אקו-סיסטם ריגול צפוף, שבו מספר קבוצות מנצלות במקביל את אותן רשתות פגיעות

המלצות לארגונים. חוקרי TrendAI מדגישים כי למרות שמדובר בפגיעויות "ישנות", הן עדיין מהוות את וקטור התקיפה המרכזי והאפקטיבי ביותר. החוקרים ממליצים לארגונים להחיל בדחיפות את עדכוני האבטחה והטלאים המצטברים עבור Microsoft Exchange ויישומי אינטרנט המבוססים על IIS, לבצע מעקב אחר שינויים בתיקיות אינטרנט קריטיות לזיהוי שתילת Web Shells, לבצע ניטור תהליכי עבודה של שרתי אינטרנט המריצים פקודות חשודות כמו מיפוי רשת או חילוץ סיסמאות ולוודא הגבלת הרשאות מתיקיות ציבוריות המשמשות את התוקפים להסתרת כלי פריצה.

אודות TrendAI™

TrendAI™, חטיבה עסקית של Trend Micro ומובילה עולמית באבטחת בינה מלאכותית, מעניקה לארגונים, ממשלות וגופים פתרונות פרואקטיביים שנועדו לעודד חדשנות ולצמצם סיכונים. החברה מסירה את חוסר הוודאות מעולם האבטחה ומגינה על למעלה מ-25,000 ארגונים עסקיים ומיליוני משתמשים, בסביבות AI , ענן, רשתות, תחנות קצה ומכשירים. TrendAI Vision One™ היא פלטפורמת אבטחת ה-AI המובילה מסוגה בתעשייה, המרכזת ניהול חשיפות סייבר ותפעול אבטחה בסביבות מקומיות (on-premises) היברידיות ורב-ענניות. AI Fearlessly . trendaisecurity.com

IT News פורטל המחשוב העסקי וההייטק של ישראל

IT News פורטל המחשוב העסקי וההייטק של ישראל