לפי הדוח האחרון של פורטינט, ההיקף והתפתחות המתקפות לאורך כל שטח התקיפה משפיעים על כל קצוות הרשת האפשריים בארגון ואפילו על שרשרת האספקה הדיגיטלית

פורטינט (נאסד"ק: FTNT), מובילה עולמית בפתרונות אבטחת סייבר מקיפים, משולבים ואוטומטיים, חשפה את ממצאי דוח מפת האיומים הגלובלי החצי-שנתי של מעבדות FortiGuard, גוף המחקר של החברה. מודיעין האיומים אשר נאסף על ידי מעבדות FortiGuard במחצית השנייה של 2020 מראה מפת איומי סייבר חסרת תקדים בה הפושעים ממנפים את שטח התקיפה המתרחב ללא הרף כדי להשיק מתקפות סייבר בכל רחבי העולם. הפושעים הוכיחו את עצמם כבעלי יכולת הסתגלות גבוהה, מה שהביא לגלי מתקפות מתוחכמים ומשבשים. הם התמקדו בריבוי העובדים המרוחקים או התלמידים הנמצאים מחוץ לרשת המסורתית והראו גם גמישות מחודשת בניסיונות להתמקד בשרשראות אספקה דיגיטליות ואפילו בליבת הרשת. להלן ממצאי הדוח העיקריים:

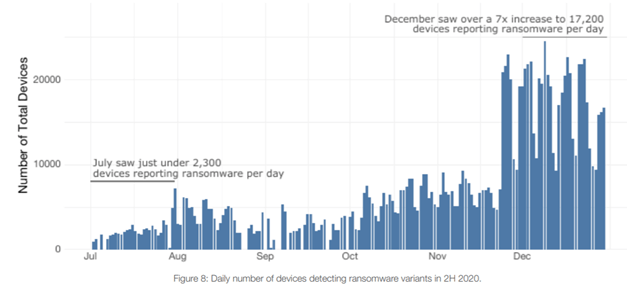

תוכנות הכופר ממשיכות להסתער: הנתונים של מעבדות FortiGuard מראים עלייה גדולה פי 7 בפעילות הכוללת של תוכנות כופר בהשוואה למחצית הראשונה של שנת 2020, עם מגוון מגמות האחראיות לגידול בפעילות זו. השילוב בין ההתפתחות של תוכנות כופר כשירות (RaaS), התמקדות בבקשות כופר גדולות עבור מטרות גדולות והאיום של חשיפת מידע גנוב במידה והדרישות לא יענו יוצר את התנאים האחראיים לגידול משמעותי זה. סוגי תוכנות הכופר הפעילים ביותר שנמצאו בדרגות שכיחות שונות היו Egregor, Ryuk, Conti, Thanos, Ragnar, WstedLocker, Phobos/EKING ו-BazarLoader. המגזרים שהיו המטרות העיקריות של מתקפות הכופר כללו את מגזר הבריאות, שירותים מקצועיים, שירותי צריכה, המגזר הציבורי ומוסדות שירותים פיננסיים. כדי להתמודד ביעילות עם הסיכון המתפתח של תוכנות כופר, ארגונים צריכים לוודא כי יש להם יכולות המאפשרות גיבוי נתונים מתוזמן, מלא ומאובטח מחוץ לאתר. כמו כן, עליהם להשקיע באסטרטגיות של גישת Zero-trust וסגמנטציה כדי להפחית את הסיכונים.

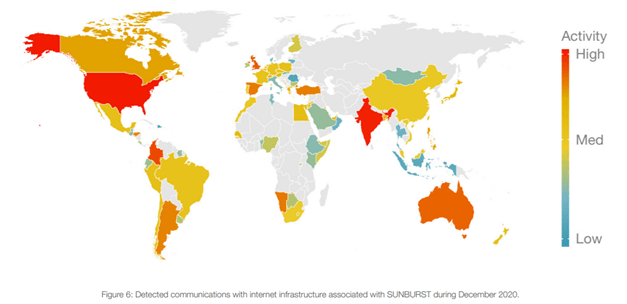

שרשרת האספקה מקבלת את הבמה המרכזית: למתקפות על שרשרת האספקה יש היסטוריה ארוכה, אך פרצת SolarWinds העלתה את הדיון לרמה חדשה. עם התפתחות המתקפה, הארגונים אשר הושפעו ממנה שיתפו כמות משמעותית של מידע. מעבדות FortiGuard עקבו מקרוב אחר מודיעין זה והשתמשו בו כדי ליצור את סממני הפרצה (Indicator of compromise) במטרה לאתר פעילות הקשורה למתקפה. איתור של תקשורת עם תשתית אינטרנט המקושרת עם SUNBURST במהלך חודש דצמבר 2020 מראה כי המתקפה הייתה גלובלית במהותה, כאשר הברית של המדינות החברות ב-"Five Eyes" הציגו שיעורי תעבורה גבוהים מאוד התואמים לסממני הפרצה הזדוניים של המתקפה. כמו כן, ישנן עדויות של מטרות עודפות הממחישות את ההיקף הכולל של מתקפות מודרניות על שרשרת האספקה ואת החשיבות של ניהול סיכונים.

הפושעים מתמקדים בפעילות המקוונת שלכם: לפי ממצאי הדוח, בחינה של הקטגוריות השכיחות ביותר של תוכנות זדוניות חשפה את הטכניקות הפופולריות ביותר של פושעי הסייבר כדי לבסס דריסת רגל בארגונים. יעד התקיפה הפופולרי ביותר היה הפלטפורמות של Microsoft באמצעות מסמכים אשר נמצאים בשימוש של אנשים רבים במהלך יום העבודה שלהם. דפדפני אינטרנט – גם הם המשיכו להיות בחזית. קטגוריה זו של מתקפות מבוססות HTML כללה אתרי פישינג (Phishing) מלאים בתוכנות וסקריפטים זדוניים אשר מחדירים קוד או מנתבים משתמשים לאתרים זדוניים. סוגי איומים אלו גוברים באופן בלתי נמנע בזמנים של בעיות גלובליות או תקופות של פעילות מסחר מקוון משמעותית. עובדים אשר נהנים לרוב משירותי סינון אתרים כאשר הם גולשים באינטרנט דרך הרשת הארגונית, ממשיכים למצוא את עצמם חשופים יותר ויותר כאשר הם עושים זאת מחוץ למערכת שנועדה להגן עליהם.

המשרד הביתי ממשיך לשמש כמטרה: המחסומים בין הבית והמשרד נשחקו משמעותית בשנת 2020, כאשר המשמעות היא כי ההתמקדות של פושעי הסייבר ברשת הביתית מקדמת אותם קרוב יותר אל הרשת הארגונית. במחצית השנייה של 2020, פרצות אשר התמקדו בהתקני האינטרנט של הדברים (IoT) היו הפופולריות ביותר. כל אחד מהתקני ה-IoT מציג קצה רשת חדש שיש צורך להגן עליו ואשר דורש ניטור ואכיפה של אבטחה בכל אחד מההתקנים הללו.

הצטרפות של גורמים עוינים חדשים לבמה העולמית: קבוצות של איומים מתמידים מתקדמים (APT) ממשיכות לנצל את מגפת הקורונה במגוון דרכים, כאשר הדרכים הנפוצות ביותר בהן כוללות מתקפות אשר מתמקדות באיסוף של מידע אישי בכמויות גדולות, גניבה של קניין רוחבי וחטיפה של מודיעין התואם את העדיפויות הלאומיות של קבוצות APT אלו. לקראת סוף שנת 2020, חלה עלייה בפעילות APT המתמקדת בארגונים המעורבים בפעילות הקשורה למגפת הקורונה, כמו מחקר בתחום החיסון ופיתוח של פוליסות מקומיות ובינלאומיות הקשורות למגפה. הארגונים הללו כללו סוכנויות ממשלתיות, חברות תרופות וחברות מחקר רפואי.

משטחים את עקומת ניצול נקודות התורפה: עדכון ותיקון של נקודות תורפה נמצאים בראש סדר העדיפויות של ארגונים היות ופושעי הסייבר ממשיכים לנסות לנצל את נקודות התורפה הללו למען הרווח האישי שלהם. מעקב אחר ההתקדמות של למעלה מ-1,500 פרצות במשך למעלה משנתיים גילה את המהירות והמרחק של ההתפשטות שלהן. גם אם זה לא תמיד המקרה, נראה כי מרבית הפרצות לא מתפשטות רחוק במהירות רבה מידי. מבין כל הפרצות אשר היו במעקב במהלך השנתיים האחרונות, רק 5% אותרו על ידי מעל ל-10% מהארגונים. כאשר כל הפרמטרים שווים, הנתונים מראים כי בבחירה אקראית של נקודת תורפה יש סיכוי של 1 ל-1,000 שהארגון יותקף. לפי ממצאי הדוח, כ-6% מהפרצות פוגעות בלמעלה מ-1% מהחברות בחודש הראשון ואפילו לאחר שנה, 91% מהפרצות לא חצו של רף ה-1%. יחד עם זאת, יש צורך לשקול להתמקד במאמצי תיקון של נקודות תורפה כשמדובר בפרצות ידועות, כאשר מביניהן יש להעדיף את אלו שמתרבות באופן המהיר ביותר.

עופר ישראלי, מנהל פעילות פורטינט ישראל, אמר כי, "הארגונים מתמודדים עם מפת איומים המורכבת ממתקפות המגיעות מכל הכיוונים. מודיעין האיומים עדיין משמש כגורם מרכזי להבנה של איומים אלו והדרכים שיש לנקוט בהן כדי להתגונן מפני גורמי האיום המתפתחים. גם הנראות חיונית, במיוחד כאשר מספר עצום של משתמשים נמצא מחוץ לרשת הרגילה. כל התקן יוצר קצה רשת חדש שיש לעקוב ולאבטח אותו. השימוש בבינה מלאכותית ואיתור איומים אוטומטי יכולים לאפשר לארגונים להתמודד עם מתקפות באופן מידי ולא מאוחר יותר והם נחוצים כדי להפחית את המהירות והגודל של המתקפות בכל קצוות הרשת. כמו כן, יש להדריך את המשתמשים בנוגע למודעות לאבטחת סייבר, היות והיגיינת סייבר היא לא רק מנת חלקם של צוותי האבטחה וה-IT. כולם צריכים לעבור הדרכה קבועה בנוגע לדרכים הטובות ביותר לשמירה על בטיחות העובדים והארגון".

דרק מאנקי, סמנכ"ל מודיעין אבטחת מידע ושיתופי פעולה גלובליים בתחום האיומים במעבדות FortiGuard, פורטינט, אמר כי, "בשנת 2020 היינו עדים למפת איומי סייבר דרמתית מההתחלה ועד הסוף. אם כי מגפת הקורונה שיחקה תפקיד מרכזי, ככל שהשנה התקדמה, כך פושעי הסייבר פיתחו מתקפות עם תוצאות משבשות יותר ויותר. הם הביאו למקסימום את שטח התקיפה הדיגיטלי המורחב מעבר לליבת הרשת כדי להתמקד בעובדים ובלומדים המרוחקים ובשרשרת האספקה הדיגיטלית. הסיכון של אבטחת סייבר מעולם לא היה גדול יותר, כאשר כיום הכל מחובר בסביבה דיגיטלית אחת גדולה. גישות אבטחה אשר נשענות על פלטפורמות מחוברות המבוססות על בינה מלאכותית ומודיעין איומים שניתן לפעול לפיו, חיוניות כדי להגן על כל קצוות הרשת, לזהות ולתקן את האיומים שהארגונים מתמודדים עמם בזמן אמת".

אודות מעבדות FortiGuard

מעבדות FortiGuard הוא ארגון מודיעין האיומים והמחקר של פורטינט. מטרתו היא לספק ללקוחות פורטינט את מודיעין האיומים הטוב ביותר בתעשייה אשר נועד כדי להגן עליהם מפני פעילות זדונית ומתקפות סייבר מתוחכמות. הארגון מורכב מציידי האיומים, חוקרים, אנליסטים, מהנדסים ומדעני הנתונים בעלי הידע הרב ביותר בתעשייה, אשר עובדים במעבדות מחקר ייעודיות בכל רחבי העולם. המומחים של מעבדות FortiGuard מנטרים בקביעות את שטח התקיפה העולמי, תוך שימוש במיליוני חיישני רשת ומאות שותפים אשר חולקים ביניהם מודיעין איומים. הניתוח והעיבוד של המידע מבוצע באמצעות בינה מלאכותית (AI) וטכנולוגיה חדשנית נוספת כדי לכרות את הנתונים בחיפוש אחר איומים חדשים. מאמצים אלו באים לידי ביטוי במודיעין איומים בעיתוי הנכון ושניתן לפעול לפיו בצורה של עדכון מוצרי האבטחה של פורטינט, מחקר איומים אקטיבי כדי לסייע ללקוחות החברה להבין בצורה טובה יותר את האיומים והתוקפים שהם ניצבים בפניהם ובאמצעות אספקת שירותי ייעוץ מיוחדים אשר ייסיעו ללקוחות לזהות ולחזק את יציבת האבטחה שלהם. למידע נוסף היכנסו לאתר http://www.fortinet.com, בקרו בבלוג של פורטינט או במעבדות FortiGuard.

אודות פורטינט

פורטינט (נאסד"ק: FTNT) מאבטחת את הארגונים העסקיים, ספקי השירות והארגונים הממשלתיים הגדולים ביותר ברחבי העולם. פורטינט מספקת ללקוחותיה נראות ובקרה מלאים על פני שטחי תקיפה מתרחבים ואת היכולת להתמודד עם דרישות ביצועים הולכות וגוברות היום ובעתיד. רק פלטפורמת מארג האבטחה (Security Fabric) של פורטינט יכולה להתמודד עם אתגרי האבטחה הקריטיים ביותר ולהגן על נתונים לאורך כל התשתית הדיגיטלית, בין אם מדובר בסביבות רשת, יישומים, multi-cloud או סביבות קצה. פורטינט מדורגת במקום הראשון במספר ההתקנים שסיפקה ברחבי העולם.מעל ל-480,000 לקוחות ברחבי העולם בוטחים בפורטינט כדי לאבטח את העסקים שלהם. כחברת טכנולוגיה וכארגון לומד, פורטינט מפעילה את אחת מתוכניות הדרכת אבטחת הסייבר הגדולות והמקיפות ביותר בתעשייה בשם Fortinet Network Security Expert (NSE) Training Institute. למידע נוסף היכנסו לאתר http://www.fortinet.com, בקרו בבלוג של פורטינט או במעבדות FortiGuard.

IT News פורטל המחשוב העסקי וההייטק של ישראל

IT News פורטל המחשוב העסקי וההייטק של ישראל