הצפנת הנתונים במתקפות כופר הגיעה לשיא של 4 שנים; תשלום דמי הכופר הביא להכפלת עלויות שחזור הנתונים

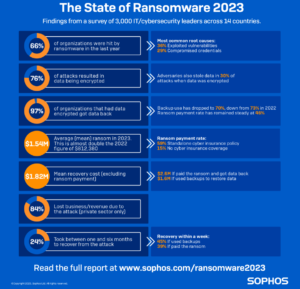

Sophos, מובילה עולמית בחדשנות ובאספקת אבטחת סייבר כשירות, פרסמה את המחקר השנתי שלה, "State of Ransomware 2023", שממנו עולה כי ב-76% מההתקפות נגד הארגונים שנסקרו, התוקפים הצליחו להצפין את נתוני הארגון. זהו השיעור הגבוה ביותר של הצפנת נתונים במסגרת מתקפות כופר מאז החלה סופוס לפרסם את הדו"ח בשנת 2020.

המחקר מראה עוד כי כאשר ארגונים שילמו כופר כדי לשחרר את הנתונים שלהם, הדבר גרם בסופו של דבר להכפלת עלויות השחזור (עלות שחזור של 750,000$ לעומת עלות של 375,000$ עבור ארגונים שהשתמשו בגיבויים כדי לשחזר את נתוניהם). יתר על כן, תשלום הכופר בדרך כלל מאריך את זמן שחזור הנתונים, כאשר 45% מהארגונים שהשתמשו בגיבויים השלימו את השחזור תוך שבוע, לעומת 39% מאלה ששילמו את הכופר.

בסך הכול, 66% מהארגונים שנסקרו הותקפו על ידי תוכנות כופר – שיעור זהה לזה של שנה שעברה. מכך ניתן ללמוד ששיעור התקפות הכופר נותר יציב, למרות מראית עין של ירידה. "שיעורי ההצפנה חזרו לרמות גבוהות מאוד לאחר ירידה זמנית במהלך המגפה, וזוהי בהחלט סיבה לדאגה. כנופיות פושעי הכופר מחדדות את המתודולוגיות שלהן ומאיצות את המתקפות כדי לקצר את הזמן שעומד לרשות צוותי ההגנה לסכל את מזימותיהם", אמר צ'סטר וישנייבסקי (Chester Wisniewski), סמנכ"ל טכנולוגיות בסופוס.

"תשלום דמי הכופר מגדיל בשיעור ניכר את עלויות הטיפול באירועי כופר. רוב הקורבנות לא יוכלו לשחזר את כל הקבצים שלהם ע"י רכישת מפתחות ההצפנה בלבד; הם חייבים לבנות מחדש ולשחזר את נתוניהם גם מגיבויים. לא רק שתשלום דמי הכופר מעשיר את כיסי הפושעים, הוא גם מאט את התגובה לאירוע ומגדיל את העלויות של אירוע הרסני ממילא", אמר וישנייבסקי.

מניתוח סיבות השורש למתקפות כופר עולה כי צורת התקיפה הנפוצה ביותר הייתה ניצול חולשות אבטחה (36% מהמקרים), ואחריו אישורים שנפרצו (29% מהמקרים). נתונים אלו עולים בקנה אחד עם ממצאי שטח שפורסמו במחקר 2023 Active Adversary Report for Business Leaders.

ממצאים מרכזיים נוספים מהדוח כוללים:

- ב-30% מהמקרים שבהם הנתונים הוצפנו, כללו האירועים גם גניבה של הנתונים, דבר שמצביע על עלייה בשכיחות שיטת ה"Double Dip" (מתקפה משולבת הכוללת הצפנת נתונים וגניבת נתונים)

- במגזר החינוך דווחה הרמה הגבוהה ביותר של מתקפות כופר: 79% ממוסדות ההשכלה הגבוהה שנסקרו ו-80% מבתי הספר היסודיים והעל-יסודיים שנסקרו דיווחו כי נפלו קורבנות למתקפות כופר

- בסך הכול, 46% מהארגונים בסקר שחוו הצפנה של נתוניהם שילמו את דמי הכופר. עם זאת, הנכונות לשלם את דמי הכופר הייתה גבוהה יותר בקרב ארגונים גדולים יותר. למעשה, יותר ממחצית מהעסקים עם הכנסות של 500 מיליון דולר ומעלה שילמו את דמי הכופר, ושיעור התשלום הגבוה ביותר דווח על ידי עסקים עם הכנסות של יותר מ-5 מיליארד דולר. נתון זה עשוי להיות מוסבר בחלקו ע"י העובדה שחברות גדולות יותר נוטות יותר להחזיק בפוליסת ביטוח סייבר נפרדת, המכסה תשלומי כופר

"לאחר שנתיים רצופות שבהן שני שלישים מהארגונים דיווחו כי נפלו קורבן למתקפות כופר, סביר להניח שהגענו לתקרה מסוימת. המפתח להורדת מספר זה הוא לפעול באגרסיביות כדי לקצר הן את הזמן הדרוש לזיהוי המתקפה והן את זמן התגובה. ציד איומים המבוצע ע"י גורמים אנושיים מהווה שיטה יעילה לסיכול פשעים אלו, אך יש צורך לחקור התראות ולסלק פורצים ממערכות ארגוניות בתוך שעות וימים, לא שבועות וחודשים. אנליסטים מנוסים יכולים לזהות דפוסים של חדירה פעילה בתוך דקות ולפעול מיידית. נראה שכאן טמון ההבדל בין השליש שנותרו מוגנים מפני מתקפות אלו לבין שני השלישים שנפגעו. בימים אלה, ארגונים חייבים להיות בכוננות תמידית כדי ליצור הגנה יעילה", אמר וישנייבסקי.

"הדו"ח האחרון של סופוס הוא תזכורת ברורה לכך שמתקפות הכופר ממשיכות להוות איום מרכזי, הן בהיקפן והן בגודלן. הדבר נכון במיוחד עבור ארגונים "עשירים במטרות ועניים במשאבים" שאין להם בהכרח משאבים פנימיים לצורכי מניעה, תגובה ושחזור לאחר מתקפות כופר", אמרה מייגן סטיפל (Megan Stifel), מנהלת בכירה של כוח המשימה למתקפות כופר ומנהלת אסטרטגיה ראשית במכון לאבטחה וטכנולוגיה (IST) בארה"ב. "אחת הדרכים לחזק את יכולות האבטחה, אשר עולה בקנה אחד עם הממצאים המופיעים בדו"ח סופוס, היא ליישם את תוכנית כוח המשימה להתגוננות מפני מתקפות כופר, הכוללת 48 אמצעי הגנה המבוססים על בקרי IG1 של המרכז לאבטחה באינטרנט (CIS). הגיע הזמן שהמגזר הפרטי והציבורי יתאחדו ויילחמו באופן קולקטיבי בתוכנות כופר, ומשום כך אנחנו נרגשים לעבוד עם ספקי אבטחת סייבר כמו סופוס"

סופוס ממליצה על השיטות הבאות כדי לסייע בהתגוננות מפני תוכנות כופר ומתקפות סייבר אחרות:

- חיזוק אמצעי ההגנה באמצעות:

- כלי אבטחה המגינים מפני וקטורי ההתקפה הנפוצים ביותר, כולל הגנת נקודות קצה עם יכולות זיהוי חולשות כדי למנוע ניצול של נקודות תורפה וZero Trust Network Access (ZTNA) כדי לסכל ניצול של הרשאות שנפרצו

- טכנולוגיות אדפטיביות המגיבות באופן אוטומטי להתקפות, משבשות את תוכניות התוקפים ומרוויחות זמן תגובה למגינים

- פעילות סביב השעון של זיהוי, חקירה ותגובה לאיומים, בין אם היא מתבצעת באופן פנימי או על ידי מומחים חיצוניים המספקים שירותי זיהוי ותגובה מנוהלים (MDR)

- ייעול ההיערכות למתקפות, כולל גיבוי נתונים סדיר, תרגול שחזור נתונים מגיבוי ושמירה על תוכנית תגובה לאירועים עדכנית

- שמירה על היגיינת אבטחה טובה, כולל הטמעת תיקונים במהירות ובדיקת תצורות כלי אבטחה באופן קבוע

הנתונים לדו"ח מצב מתקפות הכופר לשנת 2023 נאספו בסקר פתוח של 3,000 בכירי אבטחת סייבר/IT שנערך בין החודשים ינואר ומרץ 2023. הסקר בוצע ב-14 מדינות באמריקה הצפונית והדרומית, אירופה והמזרח התיכון, אסיה ומדינות האוקיינוס השקט. הארגונים שנסקרו מעסיקים בין 100-5,000 עובדים, והכנסותיהם נעו בין פחות מ-10 מיליון ד' למעל 5 מיליארד ד'.

IT News פורטל המחשוב העסקי וההייטק של ישראל

IT News פורטל המחשוב העסקי וההייטק של ישראל